v6プラス接続により、通信速度の大幅な改善を得たものの、セキュリティログ(IPv4)に気持ちの良くないログが大量に残るようになってしまった。

10. 2017/6/26 18:03:42 SRC=192.168.1.9/43082 DST=*.*.*.*/443 TCP table=spi 11. 2017/6/26 18:03:42 SRC=192.168.1.9/40863 DST=*.*.*.*/80 TCP table=spi ~ 31. 2017/6/26 18:03:40 SRC=192.168.1.9/34091 DST=*.*.*.*/443 TCP table=spi 32. 2017/6/26 18:03:40 SRC=192.168.1.9/43082 DST=*.*.*.*/443 TCP table=spi

10分足らずで、このようなログが保存上限100件全てを埋め尽くしてしまう。

spi:外部から受信したパケットのうちステートフルパケットインスペクションによって廃棄したパケット

PR-500KIのヘルプより

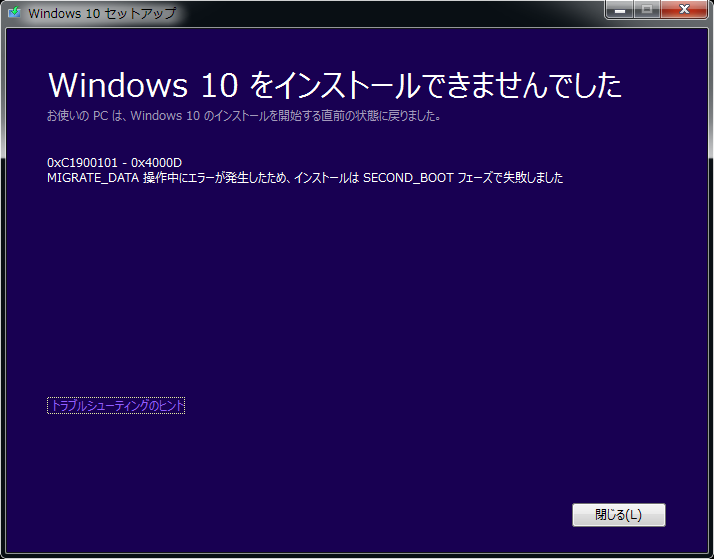

SPI(Stateful Packet Inspection)の機能が外向けのパケットをこんなふうにブロックするモンだろうか?と思い、Wiresharkでキャプチャしてみたところ、初めに送信されたパケットがブロックされ規定回数の再送後、宛先ポートを変更してリトライしているようで、宛先ポートがTCP80,443,5228の通信のうちごく一部がブロックされてしまっていた。

GoogleというかAndroid絡みかと思いきやWindowsからのパケットもあるんだよねえ。

ブロックされたパケットそのものや送信元や送信先の妥当性はおいておいて、SPIの機能が外向きのパケットをブロックするのは、やはり何だかヘンだろうということで、SPIより優先される(であろう)パケットフィルタルールへLAN→WAN TCP80,443,5228透過のルールを追加してみたが、結果は変わらずSPIによりブロック。

別にコレといってスマホへ通知が来ない通信が途切れるなどの不便は感じていないのだが、毎日1万件ほど意味不明のログが記録されるのは気持ちが悪いし、Wi-Fi接続のAndroidスマホの電池消費が増えたりしそうだ・・・。

v6プラスの接続を無効、PPPoEでの接続に戻せばおかしなログは残らないようだ。

続きはまた今度

2021/11/13追記

随分と時が流れたけど、ファームウェアver.07.00.0030でも変わらずに、というかむしろ接続機器が増えてログが流れるまでの時間が短くなった気がする

10分足らずでログが全て流れてしまうセキュリティログ機能に、一体どんな意味があるんですかねえ

コメント

[…] PR-500KIの動作がおかしい・・の続き […]